برمجية خبيثة تنتشر عبر الروابط وأشهر طبيقات التواصل الإجتماعي : BRATA

BRATA

هي احدى البرمجيات الخبيثة والتي تتيح الوصول عن بعد عبر نظام اندرويد

وتم الترميز لها بـ – “Brazilian RAT Android”. أي إنه يستهدف بشكل خاص الضحايا الموجودين ضمن البرازيل: ولكن مع ذلك ،

يمكن استخدامه في مهاجمة أي مستخدم أندرويد آخر إن أراد الهكر ان يطبقوا التعليمات نفسها عليه,

كان بداية شهرته منذ يناير 2019 ، وتم قبوله بشكل رسمي في متجر Google Play ، وهو أيضا موجود في متاجر تطبيقات أندريود البديلة غير الرسمية.

لكي تعمل البرامج الضارة بشكل صحيح ، فإنها تتطلب هذه البرمجة الخبيثة إصدار Android Lollipop 5.0 على الأقل لكي تعمل بشكل صحيح.

هي احدى البرمجيات الخبيثة والتي تتيح الوصول عن بعد عبر نظام اندرويد

وتم الترميز لها بـ – “Brazilian RAT Android”. أي إنه يستهدف بشكل خاص الضحايا الموجودين ضمن البرازيل: ولكن مع ذلك ،

يمكن استخدامه في مهاجمة أي مستخدم أندرويد آخر إن أراد الهكر ان يطبقوا التعليمات نفسها عليه,

كان بداية شهرته منذ يناير 2019 ، وتم قبوله بشكل رسمي في متجر Google Play ، وهو أيضا موجود في متاجر تطبيقات أندريود البديلة غير الرسمية.

لكي تعمل البرامج الضارة بشكل صحيح ، فإنها تتطلب هذه البرمجة الخبيثة إصدار Android Lollipop 5.0 على الأقل لكي تعمل بشكل صحيح.

يستخدم الهكر برمجة BRATA عبر بعض الطرق الشبوهة. على سبيل المثال ، يستخدمون إشعارات الدفع على مواقع الويب المعرضة للخطر ؛ وأيضا عبر نشره باستخدام الرسائل التي يتم تسليمها عبر الواتس أب أو الرسائل القصيرة ، والروابط الدعائية الموجودة في عمليات بحث جوجل .

تم الحصول على أول عينة بتاريخ يناير وفبراير 2019 ، في حين ظهر أكثر من 20 نوعًا مختلفًا في متجر Google Play ، ولكن في الحقيقة معظمها كان يمثل تحديثًا لتطبيق المراسلة الفورية الشهير WhatsApp. يعد تحديث واتس اب من CVE-2019-3568 أحد الموضوعات التي أساء استخدامها ممثل تهديد “براتا” .

طريقة عمل البرمحية –

بمجرد إصابة جهاز الضحية ، يُمكّن برمجة “BRATA” ميزة مراقة وتسجيل كل ضغطات المفاتيح الخاصة بالضحية ، كما يستخدم ميزة الوصول إلى خدمات Android للتفاعل مع التطبيقات الأخرى المثبته على جهاز الضحية.

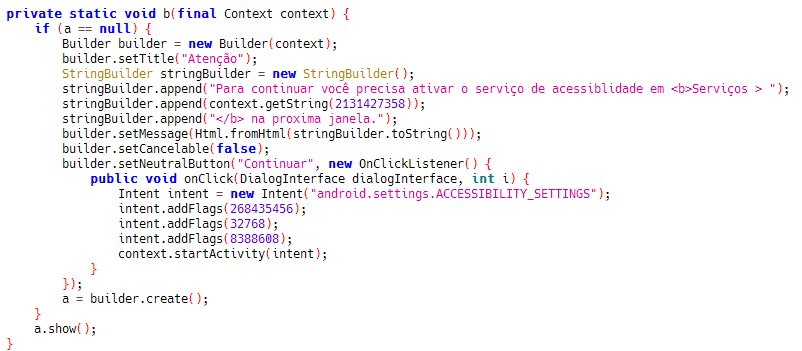

إليكم صورة عن الكود الخبيث المستخدم . “بلغة جافا”

طريقة عمل البرمحية –

بمجرد إصابة جهاز الضحية ، يُمكّن برمجة “BRATA” ميزة مراقة وتسجيل كل ضغطات المفاتيح الخاصة بالضحية ، كما يستخدم ميزة الوصول إلى خدمات Android للتفاعل مع التطبيقات الأخرى المثبته على جهاز الضحية.

إليكم صورة عن الكود الخبيث المستخدم . “بلغة جافا”

يجدر التنويه إلى أن تحديث WhatsApp الغير رسمي ذو السمعة السيئة سجل أكثر من 10،000 عملية تنزيل في متجر Google Play الرسمي ، حيث وصل عدد الضحايا إلى 500 ضحية يوميًا.

تكتشف منتجات Kaspersky هذه العائلة باسم “HEUR: Backdoor.AndroidOS.Brata”

تنبيه بغاية الخطورة ، نوصي دائمًا بمراجعة الأذونات التي يتطلبها التطبيق بعناية قبل تثبيته على الجهاز.ومن الضروري أيضًا تثبيت تطبيق قوي ومحدّث لمكافحة التطبيقات الضارة مع تمكين الحماية في الوقت الفعلي.

تشفير md5 المرجعية:

- 1d8cf2c9c12bf82bf3618becfec34ff7

- 4203e31024d009c55cb8b1d7a4e28064

- 4b99fb9de0e31004525f99c8a8ea6e46

للحصول على قائمة كاملة المواضيع المشاركة إلى جانب قواعد YARA ، يرجى زيارة Kaspersky Threat Intelligence Portal https://tip.kaspersky.com/